ネットワークセキュリティとは?

ネットワークセキュリティは、十分に保護されたネットワークを持つことから始まります。侵入者を排除し、潜在的な侵入やマルウェアを継続的にスキャンし、それらの侵害未遂のフラグを立てることを意味します。

ネットワークセキュリティは、十分に保護されたネットワークを持つことから始まる

これは、侵入者を排除し、潜在的な侵入やマルウェアを継続的にスキャンし、それらの侵害未遂のフラグを立てることを意味します。最近増えている最大の脅威は、分散型サービス妨害(DDoS)攻撃と呼ばれる非常に特殊なタイプの攻撃です。この攻撃は、ウェブサーバーやデータベースサーバーなどのインターネットサーバーを標的とし、ランダムなトラフィックを殺到させて、サーバーが正当なユーザーの問い合わせに応答できないように設計されています。

DDoS攻撃は非常に簡単に実行でき、適切なツールがなければ防ぐことは非常に困難です。DDoS攻撃は通常2種類のクラウドベースのサービスを活用しており、これらは簡単に利用でき、非常に安価(多くの場合、月額100ドル以下)です。これらのサービスは、複数の攻撃ベクトルを提供し、望むままにターゲットとすることができます。このため、クラウドセキュリティとWebセキュリティの両方が重要です。この2つの分野で不備があると、DDoS攻撃を受ける可能性が高くなり、ネットワークセキュリティ全体が弱体化する可能性があるためです。

2022年にA10が発行したDDoS武器レポートでは、2021年中に1500万以上のユニークなDDoS兵器が発見され、3年前の約3倍の規模になった理由の1つが、この使い勝手の良さです。ロシアによるウクライナ侵略は、重要インフラに対する国家主導のDDoS攻撃の新たな事例をもたらし、公共事業や輸送サービスなどのネットワークセキュリティに課題をもたらしました。

DDoS攻撃は、自動化されたボットの集団から構成され、多くの場合、世界中に配置された何千台ものコンピューターから行われます。攻撃者、つまりボットネットという攻撃ベクトルを使用するコンピューターが分散しているため、攻撃を阻止するのが難しく、また攻撃源やコーディネーターの身元を特定するのも難しくなっています。

2016年から数百件のDDoS攻撃の標的になったセキュリティ研究者のBrian Krebsは、これらの攻撃がどのように起こるかを記録しています。

DDoS攻撃の典型的な被害者は、銀行、政府機関、メディア企業などの知名度の高い組織ですが、実際にはあらゆる企業が標的になる可能性があります。DDoS攻撃は、Webサーバーをクラッシュさせたり停止させたりすることで、対象企業がサーバーを修復してオンラインに戻すのに時間と費用を要するように設計されています。

DDoS攻撃の動向

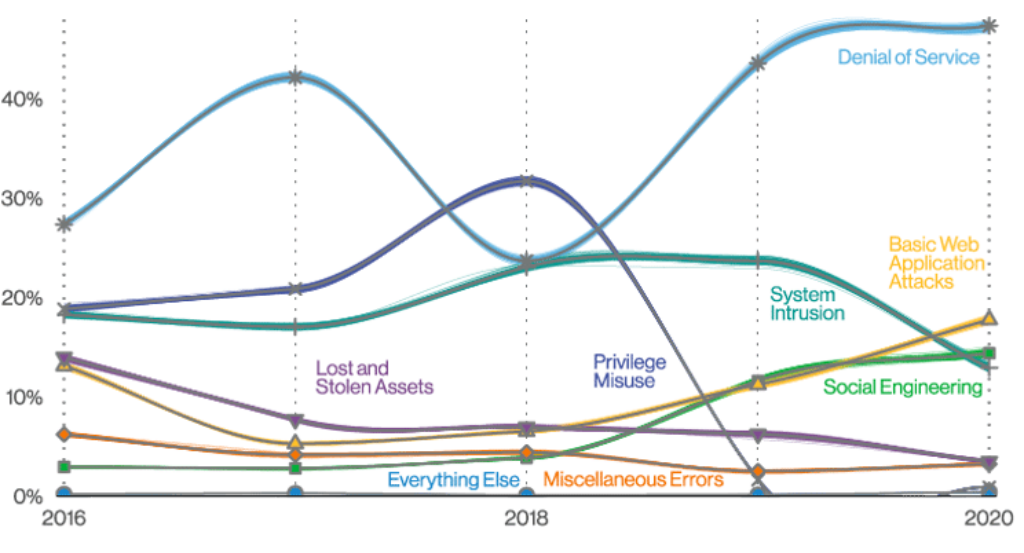

DDoS攻撃は新しい現象ではありません。最初に知られた攻撃は1996年に発生し、初期のインターネットプロバイダーであるPanixがオフラインになりました。それ以来、DDoS攻撃はより頻繁になっているだけでなく、その範囲も拡大しています。これは、DDoS攻撃者がターゲットをダウンさせるために、より多くの帯域幅を利用することに長けていることが一因となっています。Verizon 2022 Data Breach Reportは、この傾向を追跡しています。

2013年当時、DDoS攻撃の中央値は約422Mbpsで、Gbpsの大台に乗ったものはごくわずかでした。現在では、中央値は4時間未満で約1.3Gbpsであり、テラビット単位のものもいくつかあります。Verizonは、今日のDDoSインフラははるかに形式化され、反復可能であることを発見し、その理由の1つとして、2019年以降使用されるすべてのマルウェアベースの攻撃の中でDDoS攻撃が最も一般的な方法であると報告しています。

2021年11月、マイクロソフトは、スループット3.45TbpsのAzureの顧客を標的としたDDoS攻撃を緩和しました。これは、確認された最大のDDoS攻撃であると考えられています。その他、注目すべき攻撃は以下の通りです。

- 2020年10月、Googleは2.5Tbpsの攻撃を受けたことを報告

- 2020年2月、アマゾンのウェブサービスでは2.3Tbpsの攻撃を受けたことを記録し、3日間続いた

- 2016年9月、欧州のホスティングプロバイダーOVHは、Miraiボットネットの攻撃ベクトルを用いたピーク時1.1Tbpsの攻撃を7日間にわたって受けた

- 2016年10月、Dynも1ヶ月後の1.5Tbpsのピークを記録した

- 2018年2月、Githubは20分しか続かなかったが、ピーク時には1.35Tbpsに達する攻撃を受けた

不穏な傾向として、若年層が攻撃者となるDDoS攻撃が非常に増えていることが研究者によって明らかにされました。英国国家犯罪局の新しいレポートによると、DDoSハッカーの平均年齢は15歳に下がり、中には9歳もいるそうです。

また、IoT(Internet of Things)は、ネットワークセキュリティに対するDDoSボットネット攻撃の武器にもなっています。コネクテッド・ホームオートメーション機器が開発され、消費者が購入するようになり、インターネットに接続された機器の数が増えましたが、これらの機器の多くはセキュリティやパスワードの管理状態がよくありません。

ランサムウェアは、Cloudflareが指摘するように、DDoS攻撃と組み合わされるようになっており、2021年と2022年の数ヶ月間に見られたDDoS被害者の5分の1はランサム攻撃も受けています。

DDoS攻撃の種類

すべてのDDoS攻撃は、ネットワークセキュリティインフラ自体に焦点を当てたものと、アプリケーション、特にWebベースのアプリケーションに焦点を当てたものの、2つに大別されます。

一般的には、インフラに不要なトラフィックを流し込んでサーバーを停滞させるもの(ボリュームベースのDDoS攻撃と呼ばれる)と、ドメインネームサービス(DNS)やネットワークタイムプロトコル(NTP)などUDPベースのサービスなど特定のプロトコルを狙うもの(アンプ攻撃と呼ばれる)の2種類が存在します。それらプロトコルで用いられる小さなサイズのリクエストに対するサーバーからの応答は、大量のトラフィックに増幅されます。となります。

これらのカテゴリーには、いくつかの異なるタイプの攻撃があります。

- SSL復号ベースの枯渇攻撃:これらは、SSL暗号化されたWebサーバーにゴミのようなトラフィックを送り、サーバーがそのレスポンスに忙殺されることを狙います。

- SYNフラッド:これは、DDoSボットネット攻撃の種類の1つで、大量のトラフィックとSYNプロトコルへの攻撃を組み合わせたものです。偽のSYNリクエストを送信することで、Webサーバーの運用を不可能にする分散型ボットネット攻撃を行うことができます。

- NXNS攻撃:これは、第三者を利用してDNSリクエストを増幅させる、リフレクション攻撃の新しいバリエーションです。イスラエルのセキュリティ研究者数名によって数年前に発見されました。

- Simple Service Delivery Protocolの攻撃:このプロトコルは、普遍的なプラグアンドプレイ機器が新しいネットワークリソースを発見するために使用されます。これらの攻撃は、被害者のIPアドレスを偽装し、これらのデバイスから大量のトラフィックをターゲットのWebサーバーに送信するボットネット攻撃を作成することができます。

DDoS対策はどのように行うのか?

ネットワークにDDoS対策を提供し、DDoS攻撃を阻止する最善の方法は、ネットワークへのエントリーポイントの水際を完全にカバーすることです。これは、潜在的な攻撃対象領域全体を理解し、正常なトラフィック パターンと異常なトラフィック パターンを迅速かつ決定的に区別できるようにすることを意味します。これはまた、防御の計画を立て、攻撃の量が増えたときに防御の規模を拡大できるようにすることを意味します。最後に、既知の攻撃をブロックするために、Webアプリケーションファイアウォールを使用する必要があります。

残念ながら、あらゆる可能性のあるソースからのDDoS対策や、Webセキュリティ、クラウドセキュリティ、ネットワークセキュリティを一台で提供する製品はありません。しかし、良いニュースとしては、長年にわたり、DDoS攻撃から企業ネットワークを保護するための専門ツールが数多く開発されてきたことです。

これらのツールの間にギャップがないようにすること、ネットワークとアプリケーションを安全に保ち、サイバー犯罪者の潜在的な脅威から身を守るために重要な基盤をすべてカバーすること、を確認する必要があります。攻撃者はあなたのビジネスをターゲットにし、ネットワークやビジネスで使用する多くのクラウドサービスの弱点を発見するために設計された安価なサービスを利用するため、新しいセキュリティ脅威が日々発生しています。

A10は、ボットネット攻撃の防止とDDoS防御にどのように貢献できるのでしょうか。

DDoS対策を行う方法の1つとして、インテリジェントで自動化されたA10のDDoS対策ソリューションA10 Defend Suite を導入することが挙げられます。この製品には、高度な機械学習と数十万もの検知ポリシーにまたがるサービス発見によって実現された、3秒の応答時間を持つ実用的な自動検知インテリジェンスとミティゲーション(緩和)が含まれています。専門システムは、ネットワークトラフィックのブロッキングフィルターをリアルタイムで計算します。この製品は、ハードウェアや仮想アプライアンスなど、さまざまな構成で提供されています。

A10 Defendは、あらゆる規模のネットワークに組み込むことができ、多数のオープンAPIを活用して、さまざまなサードパーティの保護ソリューションと容易に連携することができます。1Gbpsから380Gbpsの攻撃に対してDDoS対策を提供することができます。

こちらの記事にも興味ありますか?

DDoS武器レポート

DDoS攻撃を引き起こす武器、世界の最新状況はー

「DDoS攻撃の発生源と増加率」「ロシアとウクライナの紛争による影響」など、調査結果を元に解説。本レポートでは、DDoSの世界における最新の動向を紹介し、セキュリティ体制を改善し、壊滅的なDDoS攻撃からリソースを保護するために役立つ情報をお伝えします。