※本ブログは、米国時間8月10日に公開されたA10本社ブログの抄訳を基にしています。

Domain Name System(DNS)は、通称「インターネットの電話帳」と呼ばれ、読むのが簡単なドメイン名をIPアドレスに変換したり、その逆を行ったりすることでインターネットを機能させる主要なプロトコルの1つです。

ユーザーがインターネットを利用しやすくすることが、DNSの最も基本的な利点の1つですが、モバイルアプリや電子メール、Voice-over-IP(VoIP)などを含む多くのアプリケーションやサービスが正常に機能するためにもDNSは重要な役割を果たします。同様に、多くのセキュリティの仕組みはDNS名に基づいています。例えば、WebサイトのX.509証明書は、DNS名によってWebサイトを識別します。

多くの企業やサービスプロバイダーが、独自のDNSインフラストラクチャを管理しています。これは、独自のインフラストラクチャとビジネスアプリケーションを中断なく運用し、エンドユーザーにサービスとして提供するためです。例えば、多くの組織では、職場のコンピューターがデフォルトで組織独自のDNSサーバーを使用します。これにより、内部ユーザーはドメイン名の機密性とセキュリティを維持しながら、内部Webサイトにアクセスできます。

ただし、このDNSインフラストラクチャの展開には、セキュリティ上の課題があります。主に次の2つの理由により、DNSインフラストラクチャが攻撃者により狙われやすい標的の1つとなります。

- DNSは本質的に安全ではないプロトコルであるため、標的にされやすい。

- DNSはインターネットとアプリケーション動作の基礎です。そのため、DNSをダウンさせた場合の影響は、Webサーバーなど個々のアプリケーションやサービスだけを標的にし、ダウンさせた場合と比べると、はるかに大きなものとなる可能性があります。

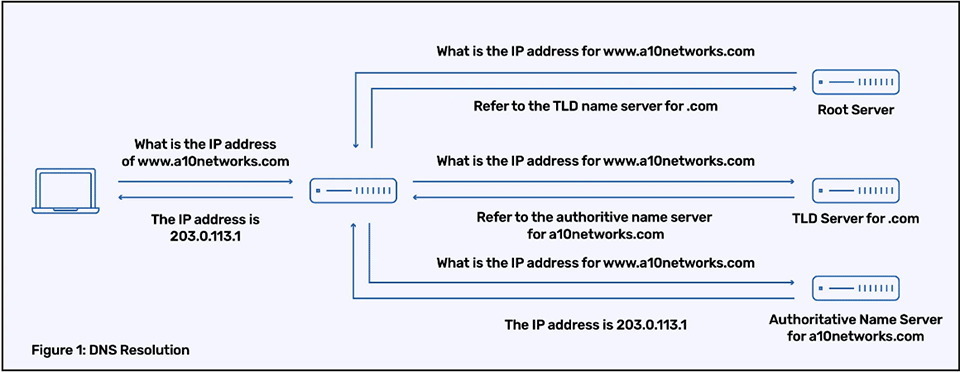

例えば、DNS解決プロセスの一般的なフローがこちらです。

この場合、クライアントとローカルDNSリゾルバ間、およびローカルDNSリゾルバとさまざまなゾーンレベルのネームサーバー間の全ての通信が平文で行われます。さらに、DNSの応答が正規のソースから送信されているか、または転送中に変更されていないかを確認するための検証はありません。

このような脆弱性のため、時間の経過とともに、さまざまな種類のDNS脅威が出現しました。一般的によく知られている脅威には、盗聴、DNSハイジャック、NXDOMAINフラッド攻撃、C&Cセンターに接続するマルウェアに感染したホストなどがあります。

これらの脅威が出現し進化するにつれ、DNSSECやDNS応答速度制限、最近ではDNS over HTTPS/TLSなど、脅威に対抗するテクノロジも進化しました。

従来のDNSインフラストラクチャの課題

新しい脅威とそれに対抗するテクノロジが出現するたびに、組織は新しいセキュリティ製品を導入して目の前の脅威に対処してきました。その結果、ネットワークに多数のセキュリティデバイスが導入されるようになり、次のような課題が発生するようになりました。

複雑さの増加:ネットワーク内に多数のセキュリティデバイスがあるため、展開、管理、トラブルシューティングのタスクがますます複雑になっています。各デバイスには個別の管理インターフェイスと設定コマンドがあるため、導入とトラブルシューティングには専門的な知識が必要です。また、セキュリティギャップや、DNSの接続性の問題となりうる設定ミスのリスクも高まります。

コストの増加:ネットワーク内に多数のデバイスがあると、増加するトラフィックニーズに対応するためにDNSインフラストラクチャをアップグレードする場合、全てではないにせよ、それらデバイスのほぼ全てをアップグレードする必要があります。つまり、複数の異なる製品を評価して購入する必要があるため、購入コストとライセンスコストが高くなります。

パフォーマンスの低下:DNS over HTTPS(DoH)やDNS over TLS(DoT)などの新しいDNSテクノロジの中には、TLSの復号化/暗号化処理が必要なものがありますが、これはCPUに対して非常に負荷がかかります。DNSサーバーはもともとそのような処理用に設計されていないため、DoH/DoTを追加すると、既存のDNSインフラストラクチャ全体のパフォーマンスが大幅に低下する可能性があります。

ハイブリッドクラウドには不向き:複雑さやコストのかかるアップグレード、パフォーマンスの低下といった問題は、ハイブリッドクラウドの採用が進むにつれてさらに悪化しています。これは、プライベートデータセンターに導入されているレガシーセキュリティ製品の多くが利用できないか、またはそのような導入に最適でない可能性があるためです。これにより、クラウド固有の製品が採用され、DNSインフラストラクチャの導入や維持の複雑さ、コストが増大します。

A10のソリューションがどのように役立つか

これらの課題に対処するには、既存のDNSインフラストラクチャを再評価し、セキュリティを確保しつつ統合する方法を考案する必要があります。A10の高性能なDNSセキュリティソリューションを使用することで、DNSオペレーターは、DoH/DoTなどの新しいテクノロジのパフォーマンス要件を満たしながら、高い費用対効果を実現します。

詳細については、A10ホワイトペーパー「Challenges and Recommended Best Practices to Secure DNS Infrastructure (DNSインフラを保護するための課題と推奨されるベストプラクティス)」(英語)を参照してください。このホワイトペーパーでは、次のことについて説明しています。

- DNSインフラストラクチャのセキュリティ保護の重要性

- DNS攻撃の一般的なタイプ

- DNSを保護するための従来のアプローチの制限

- DNS攻撃に対抗するためのソリューション