2019年第2四半期のA10 DDoS脅威インテリジェンスレポート

本記事は 2019 年 8月 14日に米国で発表されたブログの抄訳をベースにしています。

DDoS攻撃は、頻度、強度、および巧妙さを増し続けています。感染したボットネットと脆弱なサーバーを悪用してこれらの攻撃を実行するという攻撃手法は同じままですが、IoTと5Gの登場により、いくつかの新しい脅威が見られます。

DDoS攻撃の発信元

DDoS 攻撃用の武器は世界中に分散していますが、インターネット接続人口の密度が高い地域に集中していることがわかっています。調査の結果、DDoS攻撃用の武器をホストしている上位7か国は、下記であると判明しました。

- 中国

- 米国

- ロシア

- イタリア

- 韓国

- インド

- ドイツ

同じ国々が常に上位に位置する傾向がありますが、その順位は変動します。たとえば、2018年第4四半期に発行したDDoS攻撃者の武器に関するレポートの上位3か国は、中国、アメリカ、イタリアでした。

2019年第2四半期の調査では、特定の企業や政府機関のオペレーターが、彼らのユーザーに属している多数のDDoS攻撃用の武器を自ネットワークに接続したままにしてしまっていることも分かっています。

これにより、これらが他のネットワークやコンピュータを攻撃できる状態になっています。上位5つの組織は次のとおりです。

- China Unicom(中国)

- China Telecom(中国)

- TIM(Telecom Italia - イタリア)

- Rostelecom(ロシア)

- Korea Telecom(韓国)

モバイル通信事業者もDDoS攻撃用の武器をホストしています。A10の調査では、上位5つの通信事業者は次の通りであることがわかりました。

- Guangdong Mobile Communication Co. Ltd(中国)

- Shandong Mobile Communication Company Ltd.(中国)

- China Mobile Communications Corporation(中国)

- T-Mobile(チェコ共和国、オランダ、ポーランド、米国)

- Henan Mobile Communications Co. Ltd(中国)

データによると、攻撃の実行に使用されるDDoSボットネットエージェントをホストしているトップ企業は以下であることがわかりました。

- China Unicom

- Rostelecom

- China Telecom

- TE Data(エジプト)

- Baidu(中国の多国籍企業)

DDoS攻撃による偵察

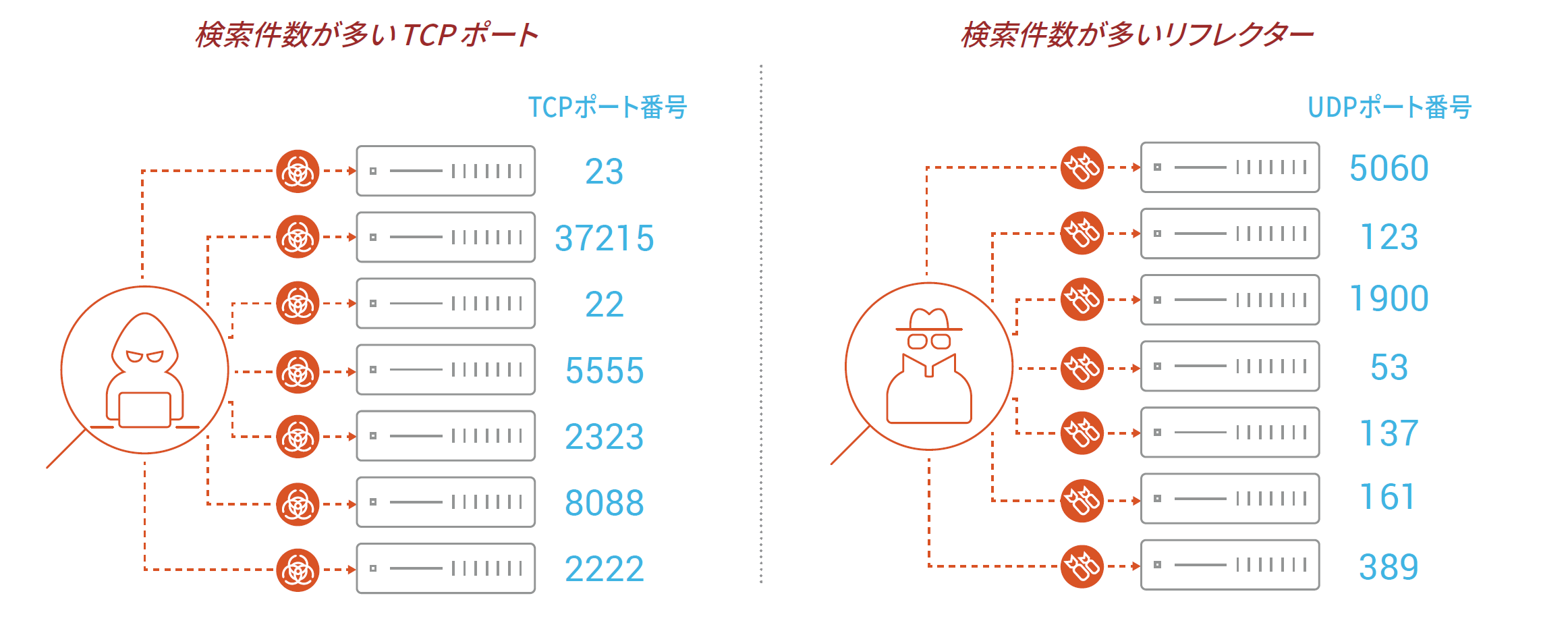

DDoS 攻撃請負サービスのボットハーダーは、以下の目的のためにインターネットをスキャンします。

- 無防備なTCP サービスを通じた脆弱なIoTデバイスの発見

- 反射型アンプ攻撃に利用できるUDP サービスの発見 (継続的に武器のストックを補充するため)

最新の調査によると、検索件数が多いTCPポートには次のものが含まれます。

- 23

- 37215

- 22

- 5555

- 2323

- 8088

- 2222

検索件数が多いリフレクターには、以下のUDPポート番号が含まれます。

- 5060

- 123

- 1900

- 53

- 137

- 161

- 389

IoT:DDoSボットネットの温床

以前のレポートにも記述したように、IoTデバイスとDDoS攻撃は、完璧な組み合わせになっています。

モノのインターネットの爆発的増加(毎秒127デバイスが新たに接続され、さらに加速しています)により、攻撃者は脆弱な接続デバイスを標的とするだけでなく、IoTのためだけの新種のマルウェア開発を開始しています

最新の調査では、ドロップされた上位3つのIoTマルウェアに注目しました。3つのうち2つはMiraiに属します。

また、マルウェアドロッパーがホストされている上位5か国には次のものがあります。

- オランダ

- イギリス

- 米国

- ドイツ

- ロシア

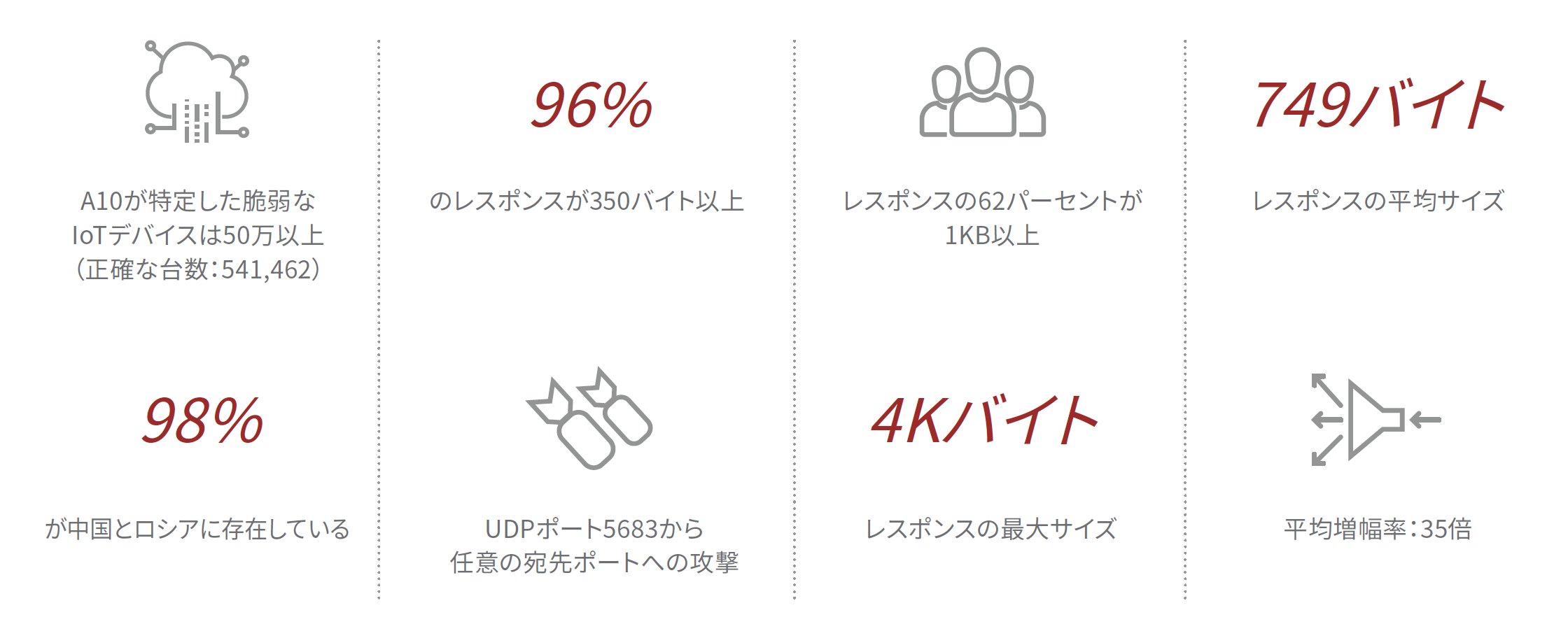

新しいIoTの脅威:COAP

セキュリティが脆弱なテクノロジの業界全体にわたる普及により、新たな脅威が出現しました:それはUDPで実装されたCoAP(Constrained Application Protocol)です。

これにより、何百万ものIoTデバイスを武器化させて、反射型アンプ攻撃を実行できます。

このM2M(マシンツーマシン)の管理プロトコルは、スマートエネルギーやビルオートメーションなどのアプリケーションをサポートするIoT デバイスに導入されています。

CoAP は、TCPとUDP の両方で実装され、小さなリクエストに対して、大きなデータサイズのレスポンスを返すのに認証を必要としません。

以下は、この新しい脅威について収集したデータです。

5Gでさらに大規模化するDDoS攻撃

5Gによって、新たなIoTアプリケーションが利用できるようになります。それに伴い、攻撃者が利用できるDDoS攻撃用の武器も増えていきます。

エリクソン社は最近、携帯接続されるIoT デバイスの数が2024年までに41億を超えるという予測を発表しました。これらのデバイスは、数が増えるだけでなくその通信速度も増大します。データ通信の高速化、低遅延を実現する5G が、この急速な拡大を推進する要因となっています。

注目すべき点:最大規模のDDoS攻撃の共通点-アンプ(増幅)攻撃

反射型アンプ攻撃とは、インターネット上の適切な設定がされていない無防備なサーバーに対して偽装したリクエストを送りつける、UDPプロトコルのコネクションレスな性質を悪用したDDoS 攻撃の一種です。

攻撃者は、偽装した被害者のIPアドレスを使用して、大量の小さなリクエストを無防備なサーバーに送信します。これらのサーバーは、攻撃を増幅させることができるため、標的にされてしまいます。

これらの攻撃により、2018年の1.3 Tbps MemcachedベースのGitHub攻撃などの記録的なボリューム攻撃が発生しており、DDoS攻撃の大部分を占めています。

四半期ごとに行われるこのDDoS攻撃の調査結果では、1つのことを示しています。それは、セキュリティ強化の必要性です。DDoS攻撃はなくなりません。特にIoTや5Gなどの新しいテクノロジが勢いを増しており、攻撃者の巧妙さに対して、より強力な防御で対抗しなければならない時が来ています。

このレポートは四半期ごとに更新されます。DDoS攻撃の武器についての最新情報については、A10 Networks の「DDoS攻撃者の武器」レポートをダウンロードしてください。

A10のDDoS脅威インテリジェンスについて

A10は、高性能なDDoS対策ソリューションと合わせて、常にアップデートされるDDoS攻撃ツールの脅威インテリジェンスを提供し、DDoS攻撃の事前対策を支援します。脅威インテリジェンスには、過去24時間にアクティブに使用されたDDoSボットネットや脆弱なサーバーのIPアドレスが含まれ、A10のソシューションや他社のSIEMと連携可能です。また、これらのDDoS脅威インテリジェンスを可視化する「DDoS Threat Intelligence Map」 も公開しています。

関連トピックス

A10ネットワークスとつながりませんか?

公式ソーシャルメディアでは最新情報をリアルタイムで発信しています。A10 Networks / A10ネットワークス株式会社について

A10 Networks(NYSE: ATEN)はセキュアアプリケーションサービスにおけるリーディングカンパニーとして、高性能なアプリケーションネットワーキングソリューション群を提供しています。お客様のデータセンターにおいて、アプリケーションとネットワークを高速化し可用性と安全性を確保しています。A10 Networksは2004年に設立されました。米国カリフォルニア州サンノゼに本拠地を置き、世界各国の拠点からお客様をサポートしています。

A10ネットワークス株式会社はA10 Networksの日本子会社であり、お客様の意見や要望を積極的に取り入れ、革新的なアプリケーションネットワーキングソリューションをご提供することを使命としています。

詳しくはホームページをご覧ください。

URL:https://www.a10networks.co.jp/

Facebook:https://www.facebook.com/A10networksjapan

A10 Networks, A10 ロゴ, A10 Thunder, Thunder, ACOS, A10 Harmonyは米国およびその他各国におけるA10 Networks, Inc. の商標または登録商標です。その他上記の全ての商品およびサービスの名称はそれら各社の商標です。