"Mirai bot"にみられるIoTデバイスからの大規模DDoS攻撃の手口とThunder TPSによる対策

IoTデバイスを乗っ取るMirai Botとは

Mirai Bot (ミライ ボット)は、IoTデバイスを踏み台にしたDDoS攻撃を実行するマルウェアとして2016年秋に登場しました。攻撃者は乗っ取ったIoTデバイスを操作し、標的のサーバやサービスに対して600Gbps以上のDDoS攻撃を行うことが可能です。実際に今までにAmazon Web ServicesやTwitter、Google等がMiraiによる被害を受けています。(*1) Miraiはソースコードを公開しており、それをもとに亜種のマルウェアが相次いで出現しています。

Miraiによる乗っ取りおよび攻撃手法

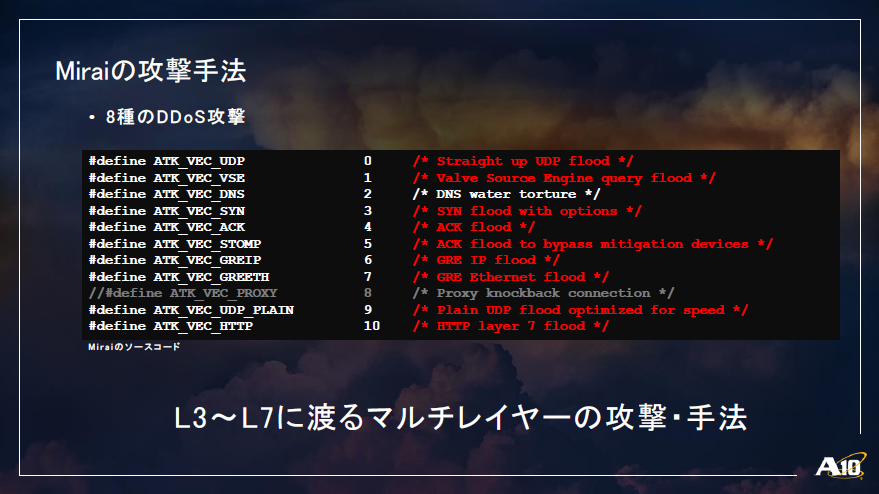

攻撃者は管理アカウントが初期設定から変更されていないWebカメラなどのIoTデバイスを次々と狙い、Miraiに感染させます。既に50万台以上のデバイスが感染していると報告されています。(*2)また、従来のDDoS攻撃は単一のトラフィックを送りつける方法が主流でしたが、近年は複数種類のDDoS攻撃を組み合わせた手法が増えています。Miraiはこういった従来の攻撃から最新のDNS Water Torture、GREフラッドなど、複数のネットワークレイヤーに渡る攻撃を実行することが可能です。

Miraiを止めることはできるか

Miraiのようなマルウェアから感染を防ぐためには個々のデバイスに対してセキュリティ対策(Miraiの対策としては管理アカウント/パスワードの変更)をとることが第一です。しかしながら既に50万台以上のIoTデバイスが感染しており、かつ亜種のマルウェアが増殖している状況で、全てのIoTデバイスに対策が取られることを期待するのはあまり現実的ではありません。また、今後も新たな乗っ取り手法が発見され、IoTデバイスによるDDoS攻撃は今後も増え続けることが予測されます。

Miraiの根本対策は?

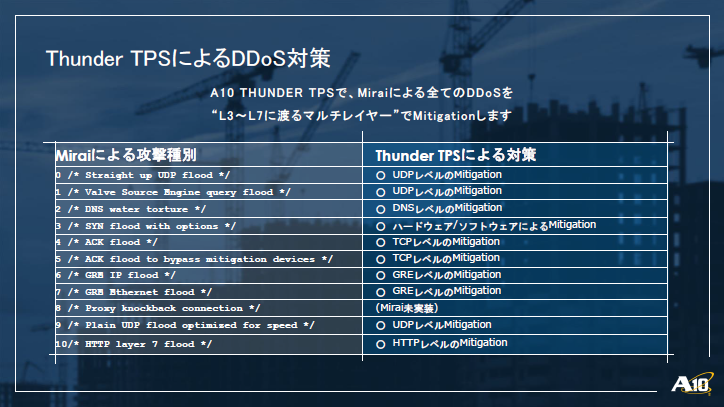

残念ながら、上記のような理由により、Miraiを根本から止めるのは困難と言えます。そのため、サーバ側やサービス側で対策をとる必要性があります。従来型の単一のDDoS攻撃であれば既存のネットワークセキュリティ機器で、ある程度の防御が期待できますが、Miraiのように複数のネットワークレイヤーに渡るDDoS攻撃を同時に受けた場合、必ずしも対応できるとは限りません。 A10 Thunder TPSはこういった最近主流になりつつあるマルチレイヤーのDDoS攻撃に対応しており、最大300Gbpsのスループット (またはクラスタ構成で2.4Tbps) による高性能なDDoS防御機能を提供します。

こちらから資料をダウンロードいただけます。

*1: https://krebsonsecurity.com/2016/10/ddos-on-dyn-impacts-twitter-spotify-reddit/, http://m.thehindu.com/sci-tech/technology/mirai-malware-botnets-hijack-internet-of-things-devices-affecting-dns-of-amazon-twitter-spotify-and-others/article9255858.ece より引用

*2:http://www.securityweek.com/over-500000-iot-devices-vulnerable-mirai-botnet より引用